2019-08-12 03:34:48

| freebsd インストール(10.0-RELEASE)④ SSHのインストール |

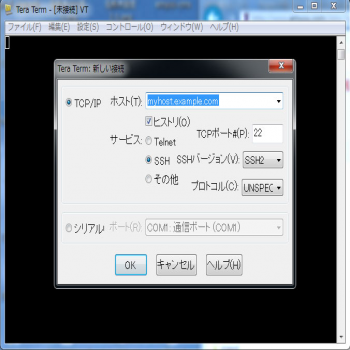

こんにちは、前回FreeBsdのインストールはすみましたけど、このままでは 毎回、サーバーにモニタを切り替えたり、コマンドラインなので一般的ではない。 今回は、windowsから、サーバーにリモートでアクセスするようにしたいと思うよ。 まずは、クライアント側windows用のソフトをインストールします。 接続には、SSHを使うことになります。 Tera Termというソフトを使います。 インストールがおわると、こんな感じになります。

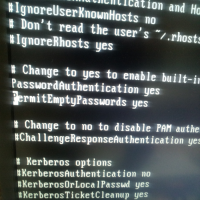

これでクライアントの準備はできました。 次は、FreeBsdのサーバー側です。 サーバーを起動してrootになったあとで、 cd /etc/ssh #をはずして一時的にpasswd部分認証可能にする。

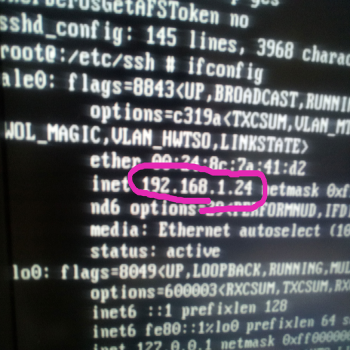

そしてfreebsdに割り当てられたプライベートIPを確認しておく。 ifconfig メモして控えておく

ここで再起動する。 要するに、最初だけpasswordで、windowsからアクセスしようということ。

さて、Freebsdを再起動するとdhcpなので、ipが変わることがたまにあるが、 他の機器をいじっていなければ、ほとんど同じことがおおく、変わっても大概 その前後1個くらいの違いだよ。

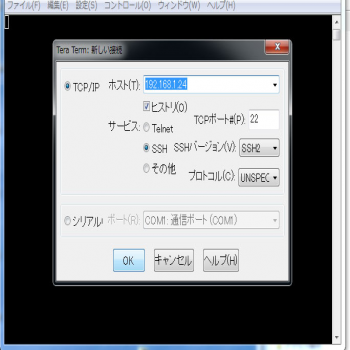

クライアントwindows sshからの作業

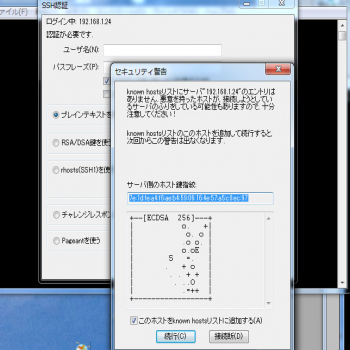

ipを入れて、okをおすと

SSHの画面がでるので、続行を押す。

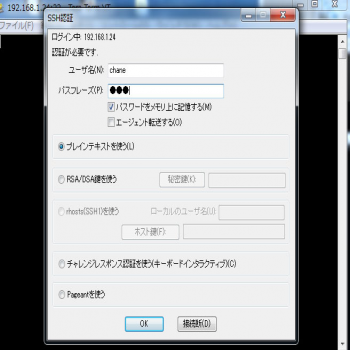

IDとパスワードを入れる。

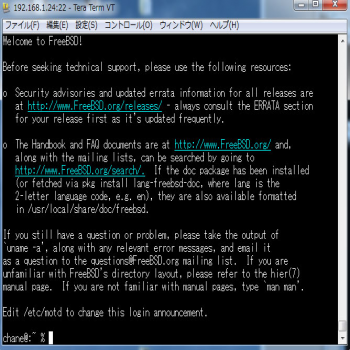

windowsから、サーバーにsshでログインできた。 ただし、このままでは、パスワードによるものでセキュリティがありません。 あくまで、プライベートネットワークないでの利用のためです。

ちなみに、もうFreebsdはこのtera termのクライアント上から操作するので、 モニタやキーボードなどは、Freebsdからははずしてしまいましょう。

shhを本格的につかう。

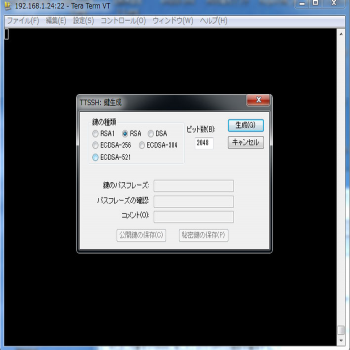

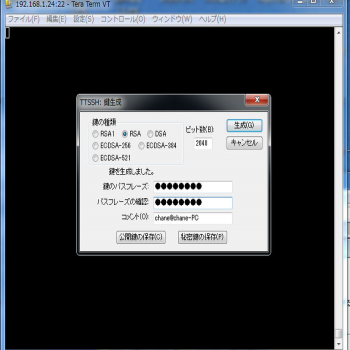

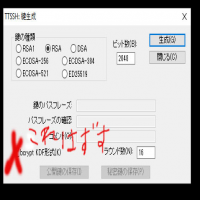

ssh鍵生成

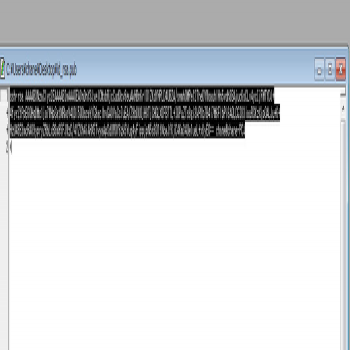

パスフレーズを書き込んで、公開鍵と秘密鍵を保存します。 id_rsa.pub 公開鍵 id_rsa 秘密鍵

次に、公開鍵をサーバーに転送します。 rootになってから、 しゃねちゃんの場合、chaneがアカウントでホームが/usr/chane なので、 cd /usr/chane mkdir .ssh cd .ssh vi authorized_keys FreeBsd はauthorized_keysという名前で保存するみたい テキストエディタでid_rsa.pub自体をひらいて、中身をコピペ cd.. chmod 700 .ssh ルート以外みえなくする

rootになって作業した場合は chown -R chane .ssh

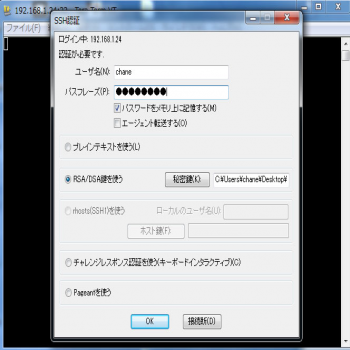

秘密鍵でログインしてみる

ログインできた。

最後にわすれずに!パスワードログインを消す。 cd /etc/ssh

コメントにもどして、パスワードのログインを消せば、秘密鍵だけのログインとなり、 安心。

再起動

ためしに、パスワードだけで、ログインしても今度はできないはずです。 暗号化もされてるので、遠隔地からサーバーをいじっても基本的には安全。 windows上から、安全にサーバーのコントロールができるようになりましたとさ。

追加 2018/8現在最新版はなんか変わった鍵を作るときbccrypt KDF形式を外さないと認識しない  |